广域网技术实验

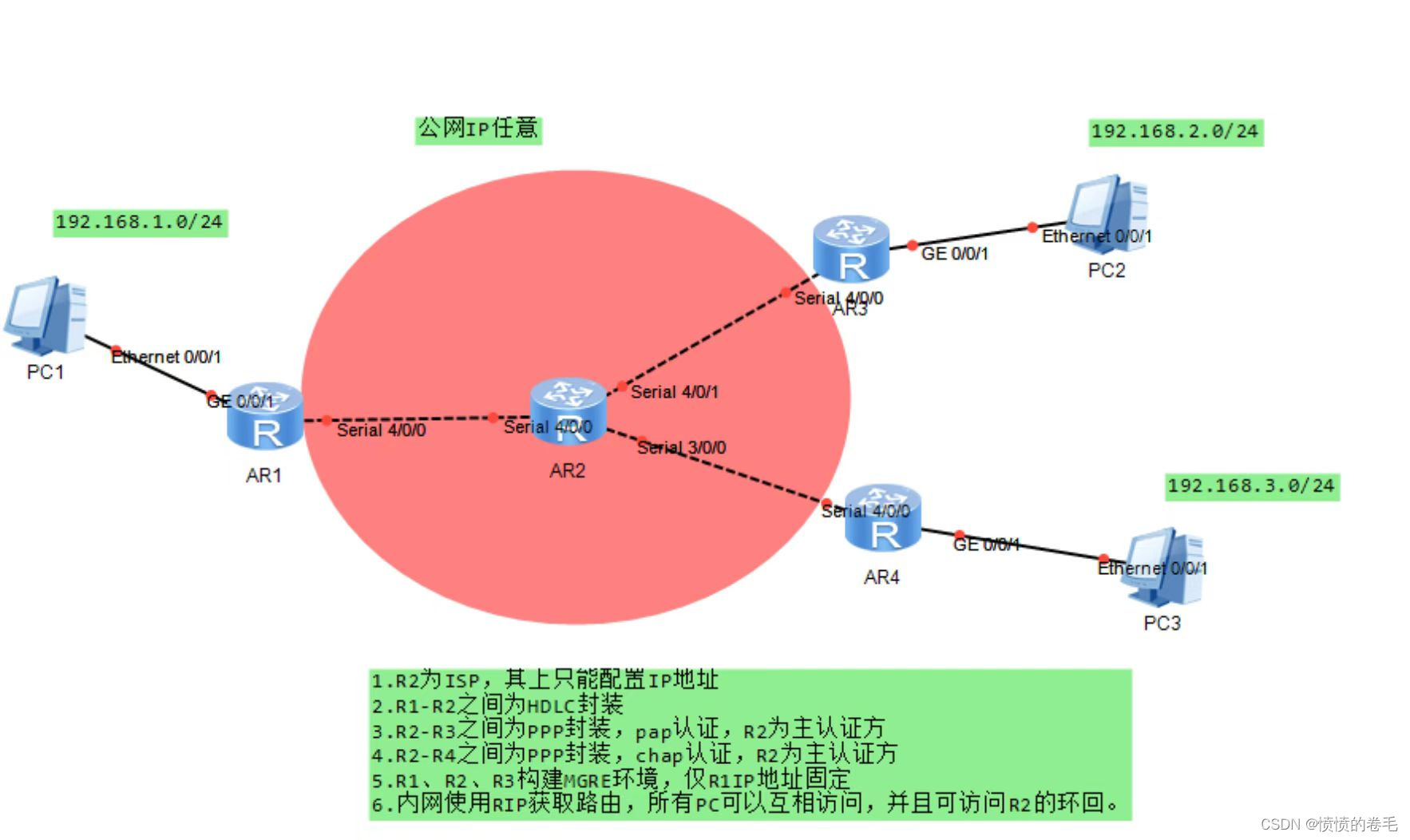

根据广域网(二层封装)技术来完成下图实验的配置

目录

第二步:进行ip地址配置

第三步:进行ar1,ar2,ar3,ar4的静态路由,缺省路由配置

第四步:建立vpn实现ar1,ar3,ar4再虚拟链路上的直连

第五步:在pc网段上使用rip动态路由来实现各个网段间路由

第六步:使用nat网络地址转换技术来实现各个pc网段对ar2以及ar2环回接口的访问

第七步:进行三个串线接口的认证

第八步:测试

第一步 :划分网段

我们可以如下图一般将自己所划分的网段分别标注在端口附近方便我们配置IP地址

第二步:进行ip地址配置

我们需要进入到各个路由器以及pc上来配置所需要的IP地址;

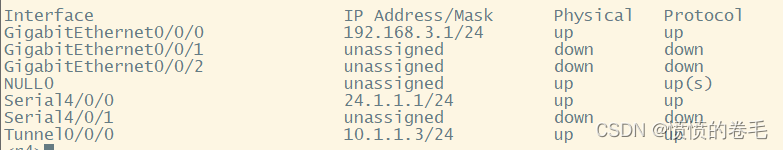

如下图为上述实验所需要的ip地址配置:

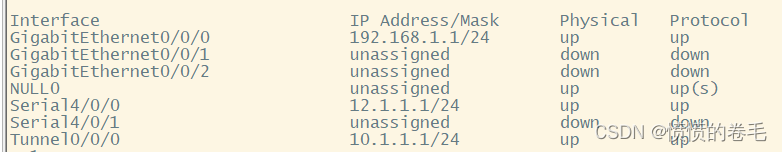

r1:

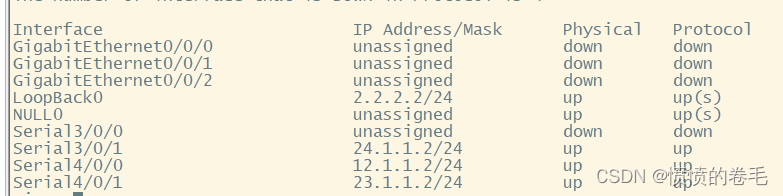

r2:

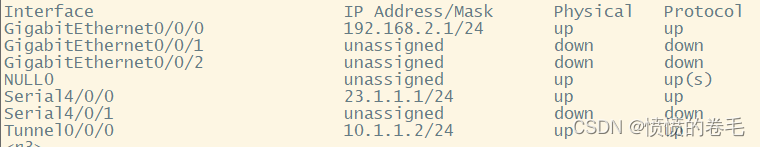

r3:

r4:

第三步:进行ar1,ar2,ar3,ar4的静态路由,缺省路由配置

我们需要将ar1-ar4的静态路由缺省路由配置完成

下面为ar1,ar3,ar4的所需的路由配置

r1:ip route-static 0.0.0.0 0.0.0.0 12.1.1.2

r3:ip route-static 0.0.0.0 0.0.0.0 23.1.1.2

r4:ip route-static 0.0.0.0 0.0.0.0 24.1.1.2

第四步:建立vpn实现ar1,ar3,ar4再虚拟链路上的直连

我们在实现上述三个路由器的虚拟链路连接时使用了nbma网络类型的 多点gre技术 我们让ar1成为中心站点 ,ar2,ar3为分支站点有如下配置

ar1:

interface Tunnel0/0/0 创建tunnel口

ip address 10.1.1.1 255.255.255.0 配置接口ip地址

tunnel-protocol gre p2mp 先修改接口模式为多点GRE

source 12.1.1.1 再定义公有的源IP地址

nhrp entry multicast dynamic 本地成为NHRP中心,同时可以进行伪广播

nhrp network-id 100 默认为0号,该网段内所有节点tunnel接口必须为相同域

ar3:

interface Tunnel0/0/0

ip address 10.1.1.2 255.255.255.0

tunnel-protocol gre p2mp

source Serial 4/0/2 分支站点ip地址不固定

nhrp network-id 100

nhrp entry 10.1.1.1 12.1.1.1 register 分支需要到中心站点注册

ar4:

interface Tunnel0/0/0

ip address 10.1.1.3 255.255.255.0

tunnel-protocol gre p2mp

source Serial 4/0/0 分支站点ip地址不固定

nhrp network-id 100

nhrp entry 10.1.1.1 12.1.1.1 register 分支需要到中心站点注册

在建立完成之后 我们可以进入ar1路由器去ping虚拟出的两个虚拟接口来验证是否建立成功

第五步:在pc网段上使用rip动态路由来实现各个网段间路由

在ar1,ar3,ar4之间的虚拟链路完成直连之后我们也需要将他们的pc网段连接起来所以我们在各个路由器上使用动态路由rip来自动获取他们之间的路由

所需配置如下:

ar1:

[r1]rip

[r1-rip-1]version 2

[r1-rip-1]network 10.0.0.0

[r1-rip-1]network 192.168.1.0

ar3:

[r1]rip

[r1-rip-1]version 2

[r1-rip-1]network 10.0.0.0

[r1-rip-1]network 192.168.2.0

ar4:

[r1]rip

[r1-rip-1]version 2

[r1-rip-1]network 10.0.0.0

[r1-rip-1]network 192.168.3.0

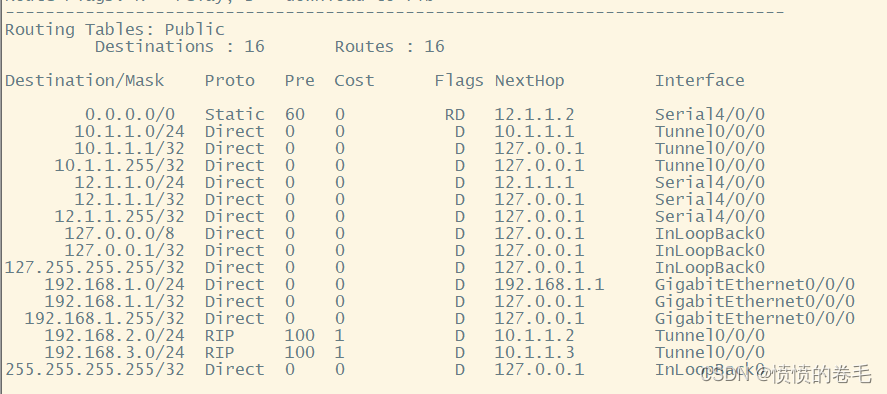

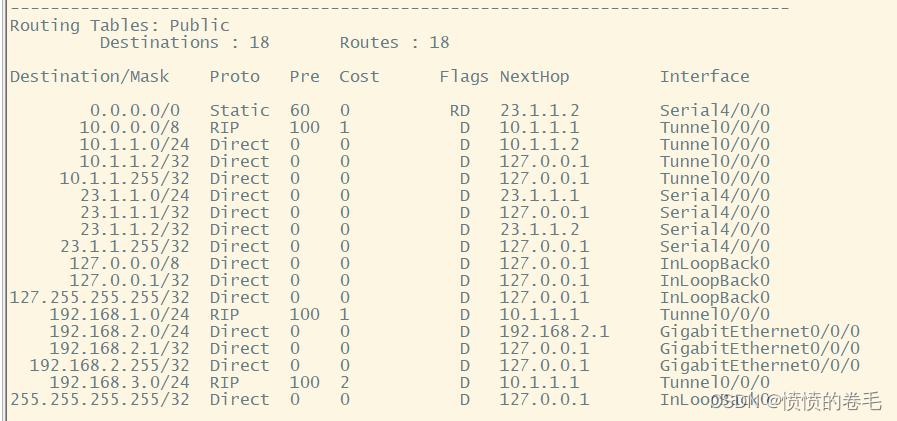

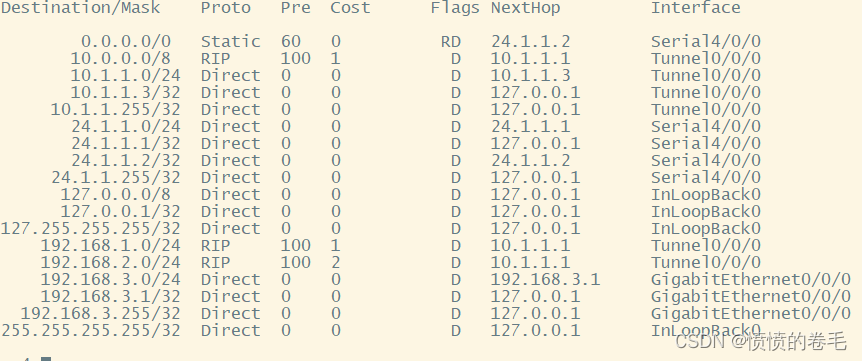

在配置完成上述配置之后我们可以查看路由表来查看是否学习到了这些路由

ar1,ar3,ar4路由表如下:

ar1:

ar3:

ar4:

注意!!!我们在使用rip协议来学习虚拟的网络路由时我们进入虚拟接口需要取消掉rip协议中的水平分割

配置如下:

[r1-Tunnel0/0/0]undo rip split-horizon

第六步:使用nat网络地址转换技术来实现各个pc网段对ar2以及ar2环回接口的访问

我们需要进入ar2来建立环回接口配置ip地址

配置命令:

[r2]interface LoopBack 0

[r2-LoopBack0]ip address 2.2.2.2 24

在ar1,ar3,ar4上使用acl,nat技术实现私有地址向公有地址的转换实现顺利访问外部的公网

配置命令:

ar1:

[r1]acl 2000

[r1-acl-basic-2000]rule permit source 192.168.1.0 0.255.255.255

[r1]int g0/0/2

[r1-Serial0/0/2]nat outbound 2000

ar3:

[r3]acl 2000

[r3-acl-basic-2000]rule permit source 192.168.2.0 0.255.255.255

[r3]int g0/0/2

[r3-Serial0/0/2]nat outbound 2000

ar4:

[r4]acl 2000

[r4-acl-basic-2000]rule permit source 192.168.3.0 0.255.255.255

[r4]int g0/0/2

[r4-Serial0/0/2]nat outbound 2000

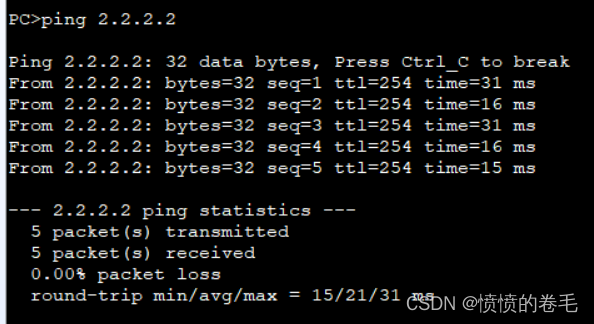

进行完nat地址转换之后我们可以去pingar2的环回接口2.2.2.2 测试是否成功

第七步:进行三个串线接口的认证

在完成整个网络的通讯之后我们进行认证

在ar1与ar2之间的配置

ar1:

[r1]interface s4/0/0

[r1-Serial4/0/0]link-protocol hdlc

ar2:

[r1]interface s4/0/0

[r1-Serial4/0/0]link-protocol hdlc

在ar3与ar2之间的配置

ar3:

[r5]interface s4/0/0

[r5-Serial4/0/0]ppp pap local-user wutianyi password cipher 123456

ar2:

[r2]aaa

[r2-aaa]local-user wutianyi privilege level 15 password cipher 123456

[r2-aaa]local-user wutianyi service-type ppp

[r2]interface s4/0/1

[r2-Serial4/0/1]ppp authentication-mode pap

在ar4与ar2之间的配置

ar4:

[r4]int s4/0/0

[r4-Serial4/0/0]ppp chap password cipher 123456

[r4-Serial4/0/0]ppp chap user wutianyi

ar2:

[r2]aaa

[r2-aaa]local-user wutianyi privilege level 15 password cipher 123456

[r2-aaa]local-user wutianyi service-type ppp

[r2-aaa]q

[r2]interface s3/0/1

[r2-Serial3/0/1]ppp authentication-mode chap

!!!注意在所有的接口进行完认证之后我们需要去重新打开接口才能形成通路

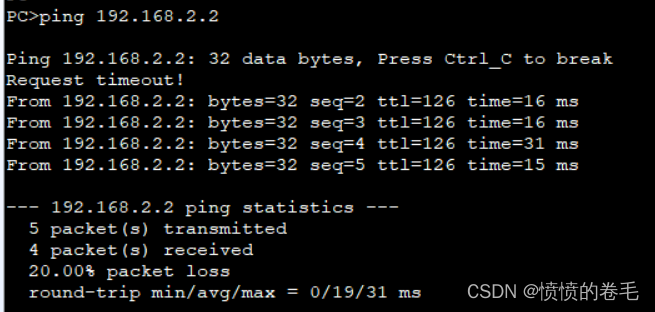

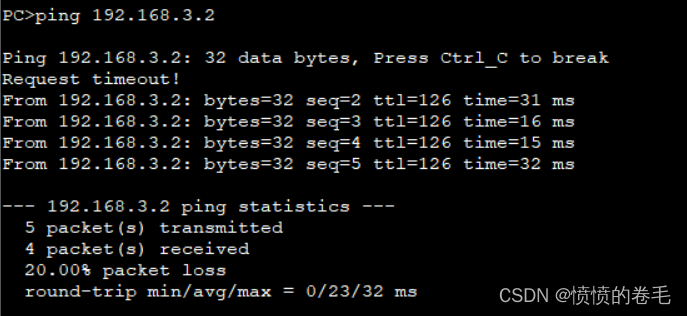

第八步:测试

在进行完上述所有配置之后我们完成了,每一项的实验要求,这个时候我们可以使用ar1来pingar2的环回和ar3,ar4所连的网段观察是否为通路如下图所示我们就完成了实验

ping环回2.2.2.2

ping 192.168.2.2

ping 192.168.3.2

1409

1409

暂无认证

暂无认证

CSDN-Ada助手: CS入门 技能树或许可以帮到你:https://edu.csdn.net/skill/gml?utm_source=AI_act_gml

CSDN-Ada助手: 多亏了你这篇博客, 解决了问题: https://ask.csdn.net/questions/8011964, 请多输出高质量博客, 帮助更多的人

CSDN-Ada助手: 网络 技能树或许可以帮到你:https://edu.csdn.net/skill/network?utm_source=AI_act_network

Xd聊架构: 我真是服了,像你这种人就是欠赞和关注,哼~

不大聪明¿: 言简意赅 萌新很容易看懂